[Microsoft Sentinel] AMA 커넥터를 사용하여 "Microsoft Sentinel" 스트림 CEF 로그 전달 - 2 (DCR 구성)

rsyslog 서버 구성까지 지난 포스팅에서 완료했습니다.

이제 rsyslog 서버에 AMA agent를 구성하고, sentinel에 연결시키는 작업을 진행해보도록 하겠습니다.

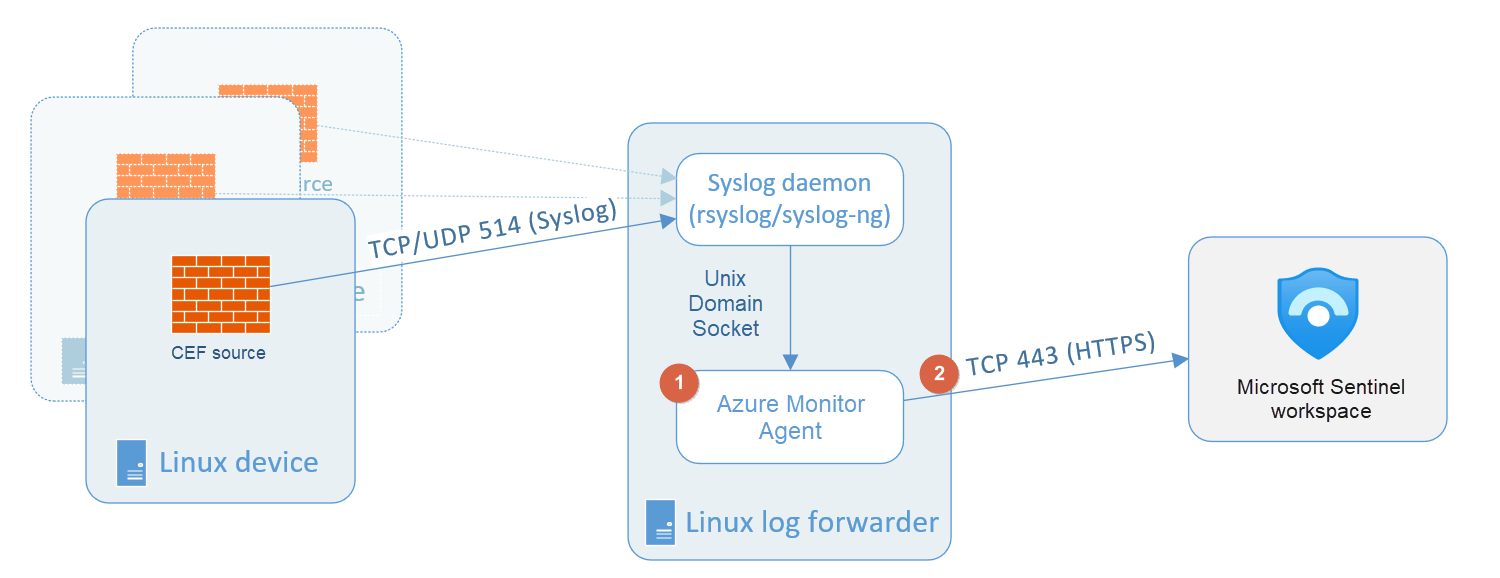

실제 구성하면서 캡쳐를 못해서, 아래의 이미지는 Microsoft Docs의 이미지를 참고하였습니다.

구성도

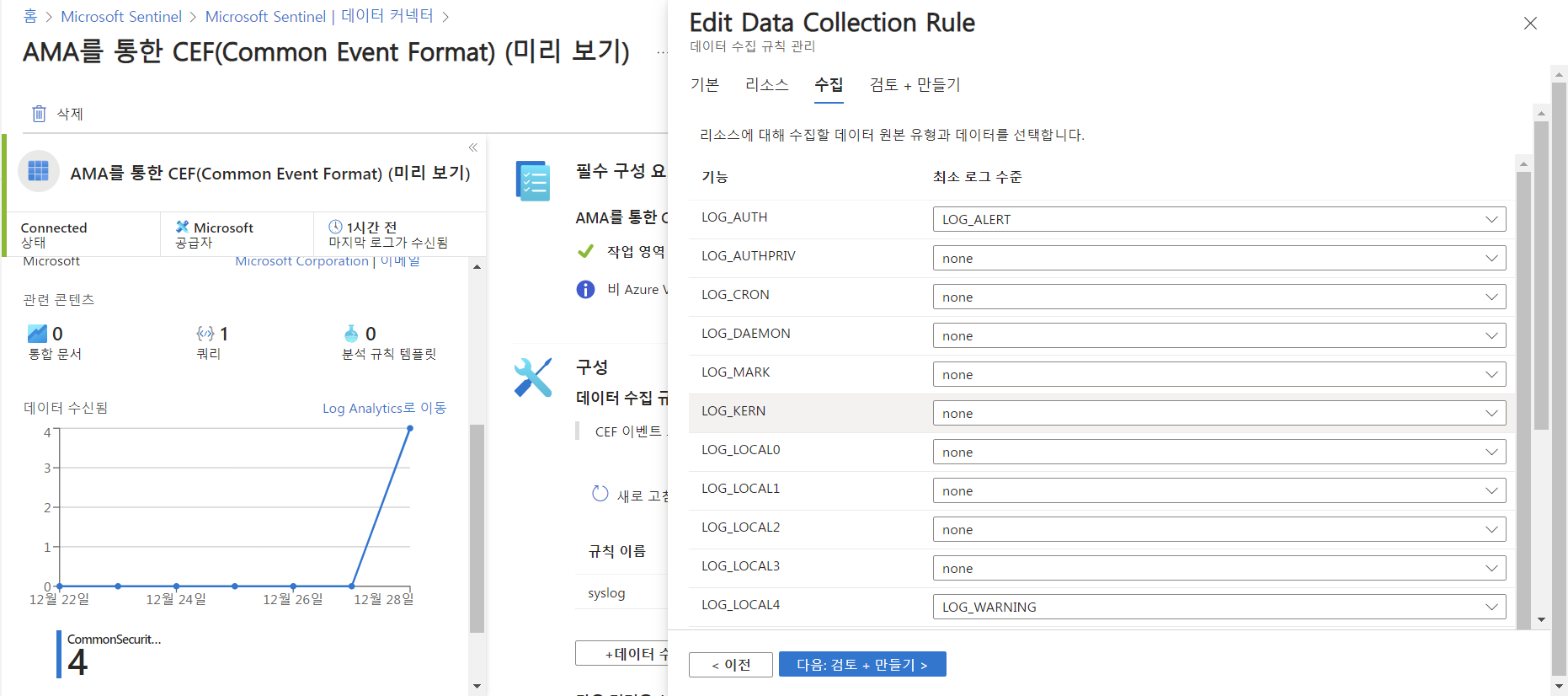

DCR (그림의 1번 진행)

Syslog 및 CEF 로그를 Sentinel로 수집하기 위해 디바이스에서 로그를 수집하고 Microsoft Sentinel 작업 영역으로 전달하는 Linux 컴퓨터(syslog Forwarder) 를 지정하고 구성해야 합니다. 현재 포스팅에서는 Azure VM을 사용하여 Syslog Fowarder을 구성했습니다.

DCR의 역할은 AMA을 Syslog Fowrder 서버에 설치하여 로그를 수집하고 구문을 분석합니다.

DCR 구성에서 주의할 점은 센티넬 커넥터에서 구성해야한다는 것입니다.

제가 테스트를 3번 정도 해봤는데, Log analytics로 로그가 전달되지 않았던 경우는 두가지가 있었습니다.

1. Azure Monitor에서 DCR구성을 하고, Azure Sentinel AMA 데이터 커넥터에서 또 다시 DCR을 구성한 경우

2. Azure Monitoring agent가 이미 VM에 설치되어 있는 경우

2번을 방지하기 위해서, Microsoft defender for cloud에서 자동 프로비저닝을 수동으로 변경한 후 진행하였습니다.

제가 잘못 알고 있는 경우 댓글로 알려주세요.

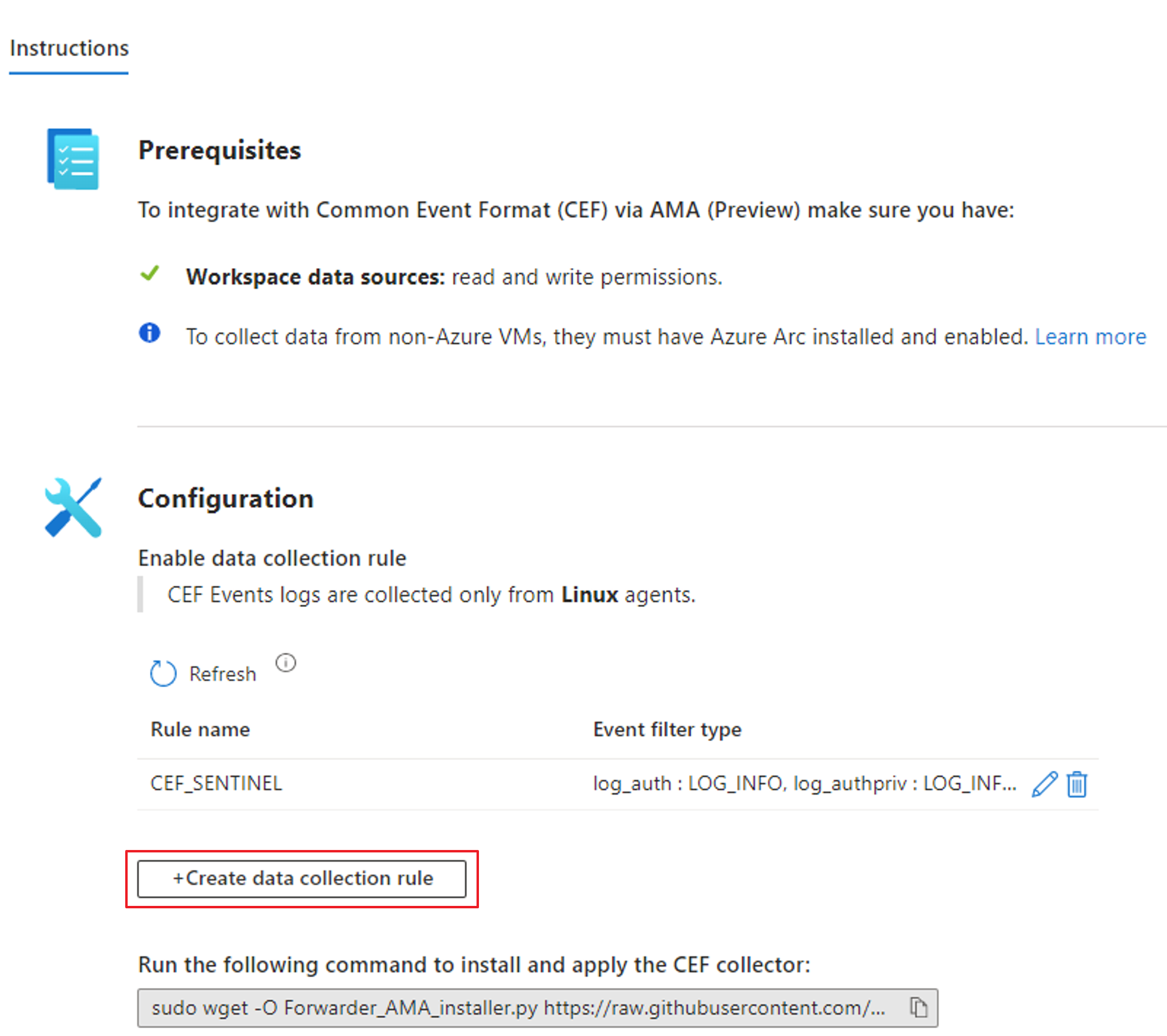

DCR 구성 방법

1. Sentinel에서 커넥터를 열고, Common Event Format(CEF) via AMA 커넥터를 선택하고 커넥터 페이지 열기를 선택합니다.

2. 구성 영역에서 데이터 수집 규칙 만들기를 선택합니다.

3.데이터 수집 규칙을 생성합니다.

- DCR 이름 입력

- 구독 선택

- 수집기가 정의된 리소스 그룹 선택

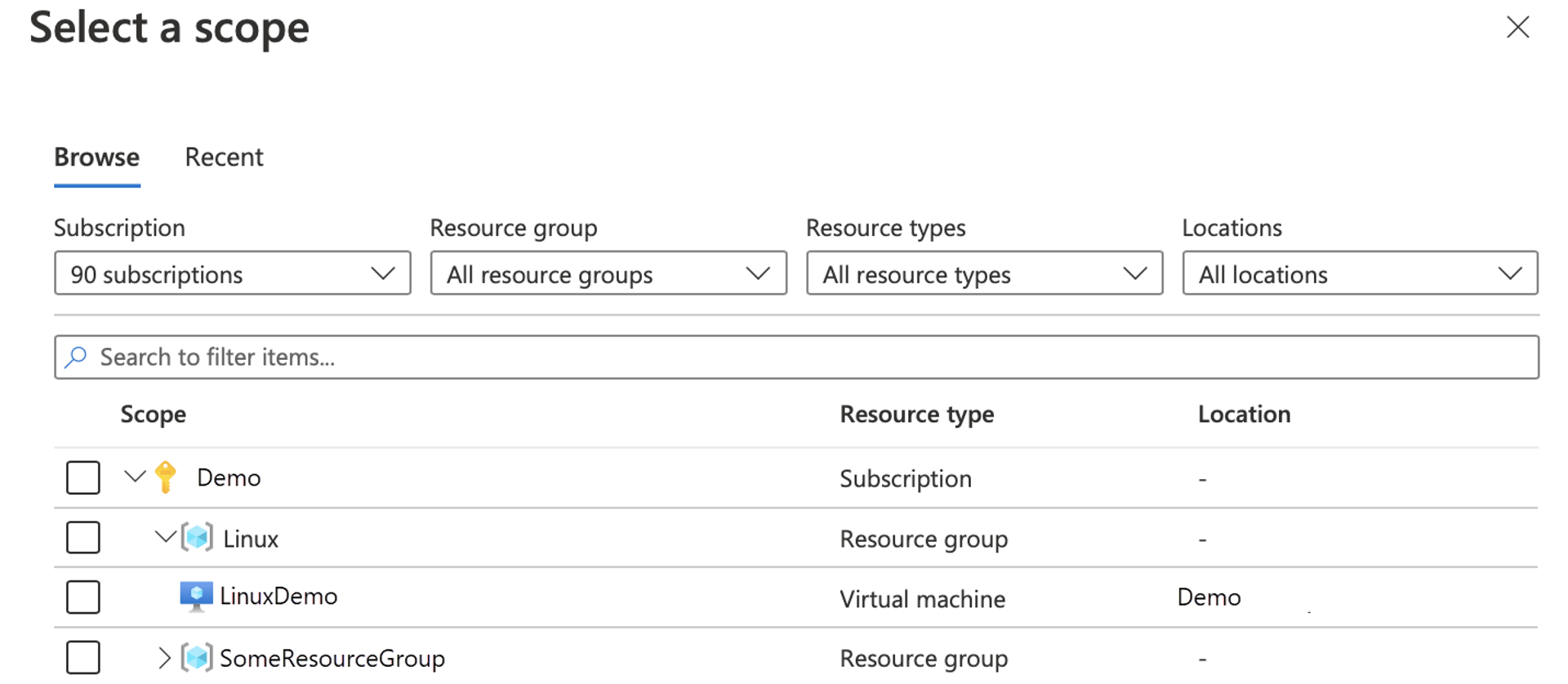

4. 리소스를 정의합니다.

- rsyslog 서버를 선택합니다.

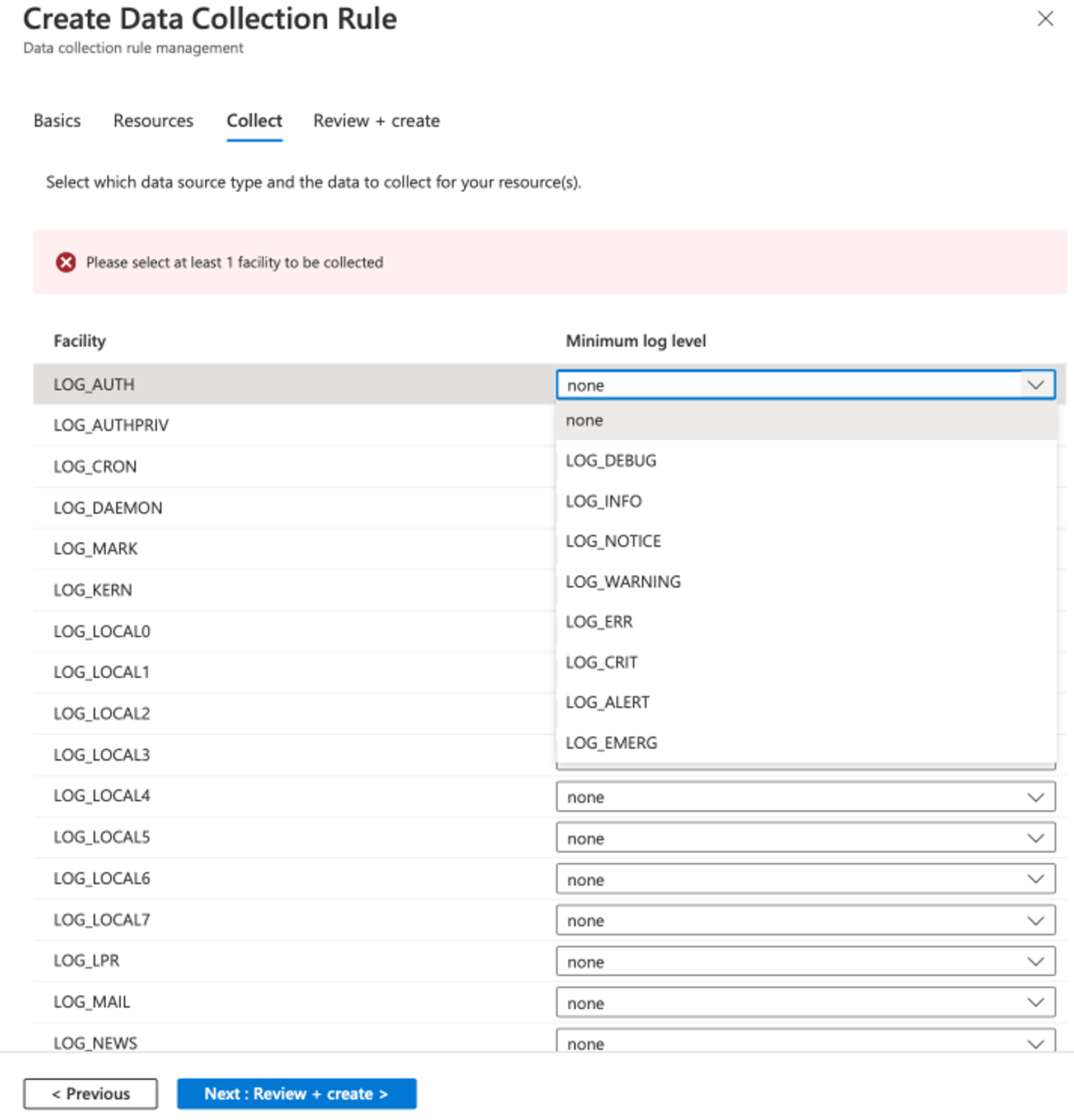

5. 수집할 로그에 대한 최소 수준을 구성합니다.

- Revies+ create 를 통해 룰을 생성합니다.

6. cef 수집기를 설치하고 적용 합니다. (forwarder서버)

sudo wget -O Forwarder_AMA_installer.py https://raw.githubuse5. rcontent.com/Azure/Azure-Sentinel/master/DataConnectors/Syslog/Forwarder_AMA_installer.py&&sudo python Forwarder_AMA_installer.py sudo python3 Forwarder_AMA_installer.py

테스트 쿼리

위의 쿼리에서 forwarder 서버 IP만 변경하여 클라이언트 서버에서 테스트합니다.

이 쿼리를 사용하여 fowrarder서버에서 테스트할 수 있습니다.

제가 테스트 쿼리를 해보면서 ama 수집이 안되서 고생한 적이 있었는데, 그때 문제가 로그 수집 기준을 잘못 설정해서 였습니다.

꼭꼭 잘 보고 설정해주세요.

이 테스트 쿼리에서는 local4 기능의 최소 로그 수준을 Log warning으로 설정해야합니다