wireshark 분석.

1. TCP 통신 과정

[연결]-[데이터통신]-[종료]

- SYN : 연결 요청

- ACK : 응답 확인. (패킷 정상적 수신 알림 패킷)

- FIN : 연결 종료 (모든 전송 완료됨으로 연결 종료 알림)

- RST : 연결 초기화 (TCP 연결상 문제 발생시 현재 연결 끊고, 다시 연결 요청)

- PSH : 즉시 확인 요청 (버퍼가 차는 것을 기다리지 않고 즉시 상위계층 전달)

- URG : 긴급데이터로 전송시 우선 전송.

2. HTTP Connect 연결과정

TCP 80번 포트 이용

연결 과정

[SYN]/클라이언트 -> 서버 : 클라이언트가 서버에게 TCP 연결 요청.

[SYN,ACK]/서버 -> 클라이언트 :서버가 클라이언트 요청에 응답, 연결 준비 상태 알림.

[ACK]/클라이언트 -> 서버 : 클라이언트가 서버의 연결 준비 상태를 포함한 패킷 잘 수신되었다고 알림.

=======================> 3 way-handshake.

이과정이 정상적으로 완료 된 이후부터 데이터 전송 가능.

3. HTTP Data Transmission -데이터 통신

3-1. HTTP(클라이언트 -> 서버) 기본 url 위치에 대한 html파일 요청

인터넷 사이트에 접속했을때 최초로 보여줄 html 파일에 대한 정보를 서버에 요청하는 과정.

3-2. HTTP 200 ok (서버->클라이언트) : 200번 응답은 정상적으로 요청한 내용을 전송했다는 의미이며, 위에서 요청한 "A" 사이트에 접속시 보여줄 html 파일을 전송했다는 의미.

3-3. ACK(클라이언트 -> 서버) : 서버가 클라이언트에게 전송한 html파일을 정상적으로 수신했다는 ACK 응답.

4. 연결종료

[FIN,ACK](클라이언트->써버) : 이전에 서버로부터 받은 데이터를 잘 수신하였으며(ACK), 모든 데이터 전송이 끝났음으로 연결 종료를 요청함(FIN)

[FIN,ACK] (서버->클라이언트) : 서버가 정상적으로 FIN 메시지를 수신하였으며(ACK), 서버는 더 이상 처리할 데이터가 없음으로 마찬가지로 즉시 FIN메시지를 전송함( 만약 더 통신할 데이터가 있을 경우 ACK 만 전송한 후 데이터 교환 후 FIN 메시지를 보냄.

[ACK] (클라이언트 -> 서버) : 서버의 FIN 메시지를 정상적으로 수신했음을 알림.

위 과정이 끝나면 서버와 클라이언트 모두 연결을 위해 할당했던 리소스를 회수함.

출처: https://youngq.tistory.com/56?category=776361

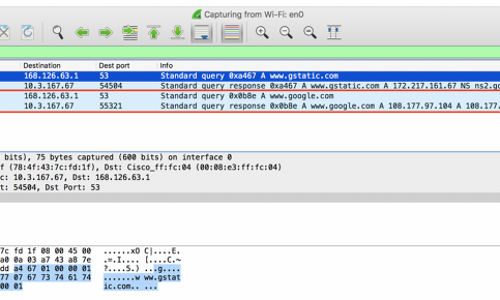

[와이어샤크 DNS 패킷] WireShark DNS Packet

1. DNS Query Message DNS는 UDP 53번 포트를 사용합니다. Google.com에 접속했을 때 위와같은 DNS query와 DNS response가 전송되는 것을 볼 수 있습니다. 먼저 DNS Query Message를 확인해보면 아래와 같은 것..

youngq.tistory.com

'보안' 카테고리의 다른 글

| [악성코드분석] 네트워크 행위를 하는 악성코드 분석_DicterSetup3.76.0.62.exe (0) | 2021.06.09 |

|---|---|

| [악성코드분석] 네트워크 행위를 하는 악성코드 샘플 수집-1(와이어샤크활용) (0) | 2021.06.09 |

| [악성코드분석] TCP 3way handshake (1) | 2021.06.09 |

| [악성코드분석] WireShark를 이용한 패킷 분석-1_20.07.15 (0) | 2021.06.09 |

| [보안관제] 7. 보안관제 (0) | 2021.06.09 |

댓글